Polizei gelingt Rundumschlag: Cyberbunker ausgehoben

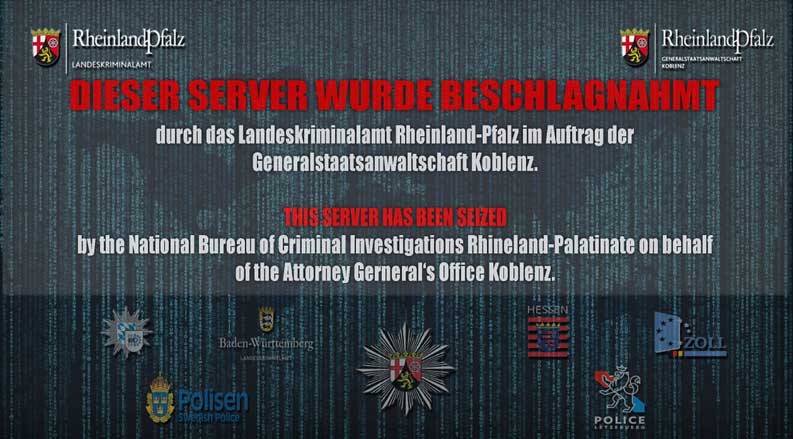

Ein vermeintlich perfektes Versteck: In einem früheren NATO-Bunker entdeckte die Polizei bei einem Großeinsatz mit mehreren hundert Einsatzkräften im rheinland-pfälzischen Traben-Trarbach ein illegales Rechenzentrum – im Darknet als „Cyberbunker“ bekannt. Erstmals ist es damit gelungen, einen sogenannten Bulletproof-Hoster auszuhebeln. Die Polizei konnte von der international agierende Cyberbande rund 200 Server, Mobiltelefone, Datenträger, eine größere Summe Bargeld sowie diverse Dokumente sicherstellen. Vom Beginn der Ermittlungen bis zum erfolgreichen Zugriff vergingen fünf lange Jahre – und auch heute ist noch kein Ende in Sicht.

Cyberbunker: Hacker-Zentrale in Traben-Trarbach

Die Hackertruppe mit dem klangvollen, im Darknet bekannten Szenenamen „Cyberbunker“ versteckte ihre Server in einem ehemaligen NATO-Bunker im beschaulichen Traben-Trarbach an der Mosel. Dort betrieben die Cyberkriminellen ein Rechenzentrum als sogenannter „Bulletproof-Hoster“. Dies ist ein Hosting-Service, der seinen nicht immer ganz legalen Kunden Schutz vor staatlichen Zugriffen bietet und damit oft erfolgreich Ermittlungen vereitelt.

Derzeit werden die Beschlagnahmungen aus dem Bunker geprüft. Dieser umfasst rund 5.000 Quadratmeter, die sich auf fünf Etagen verteilen. Trotz dieser Größe ist der Bunker gut auf dem rund 13 Hektar großen Militärgelände getarnt, auf dem er liegt. Hier befindet sich unter anderem ein Gebäude, in dem rund 500 Büroeinheiten untergebracht sind.

Im Juni 2013 hatte ein Niederländer die Bunkeranlage für 350.000 Euro erworben. Der 59-jährige Niederländer mit Wohnsitz in Singapur hielt sich oft in dem Bunker oder an der Mosel auf. Das Landeskriminalamt (LKA) Rheinland-Pfalz hatte schon vor dem Verkauf des Bunkers Bedenken an die zuständige Bundesbehörde weitergeleitet. Patrice Langer, Stadtbürgermeister von Traben-Trarbach, erklärte gegenüber dem SWR, dass die Ansiedlung auf dem einstigen Bundeswehrgelände schon von Beginn an einen bitteren Beigeschmack gehabt hätte. „Wir haben uns immer Gedanken gemacht, was da auf den Rechnern läuft. Das hat sich jetzt bestätigt“, bekräftigt Langer.

Allen Bedenken zum Trotz wechselte der Bunker seinen Besitzer. Die zuständige Behörde, die Bundesanstalt für Immobilienaufgaben (Bima), übt sich in Erklärungsversuchen: „Die Bima hatte sich im Vorfeld des Verkaufs im Jahr 2013 mit dem Landeskriminalamt Rheinland-Pfalz als zuständiger Sicherheitsbehörde abgestimmt.“ Das LKA hätte seinerzeit jedoch keinerlei Erkenntnisse vorlegen können, die es rechtfertigen könnten, den Käufer vom Kaufverfahren auszuschließen. Jedoch bekam die Bima vom LKA die Information, dass nicht auszuschließen sei, dass der Käufer mit dem Kauf ein Rechenzentrum zum Begehen von Straftaten aufbauen möchte.

Schwerer Schlag gegen die Cyberkriminalität

Dr. Jürgen Brauer, seines Zeichens Generalstaatsanwalt in Koblenz, sowie Johannes Kunz, Präsident des LKA, erklärten im Rahmen einer Pressemitteilung am 27.09.2019 die Hintergründe und den gegenwärtigen Stand der Ermittlungen. Soweit bisher ersichtlich, handelt es sich um ein deutschlandweit bislang einmaliges Verfahren gegen die 13 Beschuldigten. Die zwölf Männer und eine Frau sind gemischten Alters, zwischen 20 und 59 Jahre alt.

Sieben dieser 13 Verdächtigen sitzen mittlerweile in U-Haft. Ermittelt wird gegen sie unter anderem wegen Beihilfe in hunderttausenden Fällen bei schweren Drogendelikten, Datenhehlerei, Falschgeldgeschäften, aber auch wegen Beihilfe zur Verbreitung von kinderpornografischen Schriften.

Hauptverdächtiger war schon vorher auffällig

LKA-Präsident Kunz berichtete auch Details über den Hauptverdächtigen, einen 59-jährigen Niederländer, der das Grundstück 2013 erworben hatte. In den Niederlanden sei dieser auffällig geworden durch Beziehungen zur organisierten Kriminalität. Wenngleich der Mann seinen Wohnsitz nach Singapur verlegt haben soll, lebte er den Ermittlungen zufolge vorrangig im Bunker und an der Mosel.

Großeinsatz von Polizei und GSG9

An der Zugriffsaktion waren 650 Polizeikräfte aus Deutschland zugegen. Außerdem gab es durch die Unterstützung von Spezialeinheiten wie der GSG 9, einer Spezialeinheit der Bundespolizei zum Bekämpfen von organisierter Kriminalität und Terrorismus, Durchsuchungen nicht nur in Deutschland und Luxemburg, sondern auch in den Niederlanden und in Polen.

Man konnte sechs Personen direkt in Traben-Trarbach festnehmen, eine weitere in Schwalbach in Hessen. Nach wie vor dauern die Untersuchungen an.

Cyberbunker: Kunden waren große Darknet-Marktplätze

Kunz und sein Ermittlerteam können die Anzahl der Kunden, die durch „Cyberbunker“ beliefert oder „geschützt“ wurden, noch nicht abschätzen. Klar ist jedoch bereits jetzt, dass etliche Marktplätze und Foren ihre Straftaten über die rheinland-pfälzerischen Server liefen ließen. Aufgedeckt sind bereits diverse Kunden des Cyberbunkers, darunter diese:

- „Cannabis Road“: Registriert waren auf dieser Site 87 Verkäufer. Sie verkauften illegale Drogen jedweder Art. Allein bei Cannabis-Produkten wurden mehrere tausende Einzelverkäufe über die Site abgewickelt.

- „Wall Street Market“: Hier ermittelt die Generalstaatsanwaltschaft Frankfurt, die bereits weiß, dass es sich beim „Wall Street Market“ um den zweitgrößten Marktplatz dieser Art weltweit handelt. Die Plattform ähnelte in ihrem Aufbau legalen E-Commerce-Plattform; sie erinnerte beispielsweise an eBay. Rund 250.000 Betäubunsmittelgeschäfte mit einem Umsatz von mehr als 41 Millionen Euro sollen über diese Site abgewickelt worden sein.

- „Fraudsters“: Die Landeszentralstelle Cybercrime (LZC) der Generalstaatsanwaltschaft Koblenz hat gegen die Betreiber dieses Untergrundforums ermittelt. Sie stehen im Verdacht, über diese Plattform mehrere tausende Betäubungsmittelgeschäfte abgewickelt zu haben.

- „Flugsvamp 2.0“: Die Plattform sei der größte schwedische Darknetz-Marktplatz zum illegalen Handel mit Betäubungsmitteln. Rund 600 Verkäufer sowie 10.000 Käufer sollen hier aktiv gewesen sein.

- „orangechemicals“, „acechemstore“ sowie „lifestylepharma“: Auch über diese Plattformen wurden europaweit illegale Drogen vertrieben. Die Ermittlungen leitet die Staatsanwaltschaft Köln. Veräußerungsgeschäfte im fünfstelligen Bereich sollen hier über den virtuellen Tisch gegangen sein.

- Telekom-Router: Sie erinnern sich an den großen Telekom-Hack aus dem Jahre 2016 (wir berichteten)? Hier, im Cyberbunker, soll dieser Großangriff auf rund eine Million Telekom-Router seinen Anfang genommen und über die Server gesteuert worden sein.

Ermittlungen zum Cyberbunker dauern noch an

Im Jahre 2015 haben die Ermittlungen begonnen, wie der SWR berichtet. Die Verbandsgemeinde Traben-Trarbach war es, die die ersten Hinweise gab. Neben dem rheinland-pfälzischen LKA waren auch Kollegen aus Bayern, Hessen und den Niederlanden beteiligt. Kunz ist überzeugt: „Der lange Atem hat sich ausgezahlt“.

Das Amtsgericht Koblenz stellte auf Antrag der LZC Haftbefehle gegen die sieben bereits festgenommenen Tatverdächtigen. Bei den sechs Männern und der Frau – zwei Deutsche, ein Bulgare sowie vier Niederländer – bestehe Flucht- und Verdunkelungsgefahr. Laut Generalstaatsanwaltschaft haben sich die Verdächtigen noch nicht zu den Vorwürfen geäußert. Die 18 von der Ermittlungsrichterin erlassenen Durchsuchungsbeschlüsse wurden und werden hierzulande, in Polen, den Niederlanden und Luxemburg durchgesetzt.

Die 200 bislang sichergestellten Server hält man nur für den Anfang; man rechne mit insgesamt 2.000 Servern. LKA-Präsident Kunz beschreibt die Datenanlage mit dem Wort „gigantisch“. Sein vorübergehendes Fazit: „Das wird uns noch mehrere Monate oder Jahre beschäftigen“.

Die Behörden haben also noch viel Arbeit vor sich, dennoch zeigen sie sich sichtlich stolz: Zum ersten Mal sei es gelungen, in Deutschland einen Bulletproof-Hoster auszuheben. Noch bliebe abzuwarten, ob sich nicht weitere etliche Ermittlungsverfahren aus dem Beweismaterial ergeben. Hier sei eine Zusammenarbeit auf nationaler und internationaler Ebene notwendig.

Aufwendige rechtliche Aspekte können die Ermittlungen auf internationaler Ebene erschweren: Der Leiter der Generalstaatsanwaltschaft Koblenz erklärte, dass das Betreiben eines Rechenzentrums, auch wenn es illegale Seiten hostet, an sich nichts Strafbares sei. Deshalb müsse den Betreibern nachgewiesen werden, dass sie das „illegale Verhalten der Kunden kennen und dieses auch fördern“.

Auch die Website cyberbunker.com ist vom Netz – zumindest offiziell. Das Medienhaus Trierischer Volksfreund jedoch berichtet, dass die Seite weiterhin existiere. Zwei Niederländer, die Cyberbunker geleitet haben sollen, brüsten sich dem Bericht nach auf den eigenen Facebook-Seiten mit dem „Zurückkapern“ des Seitennamens von den deutschen Ermittlern. Einer der Niederländer drohe auf Facebook der deutschen Bundespolizei, alle beschlagnahmten Daten wieder zurückzuholen.

Oberstaatsanwalt Jörg Angerer, der ebenfalls die LZC Koblenz leitet, bestätigte auf Anfrage des Trierischen Volksfreunds, „dass der Niederländer die Netzwerkadresse der Internetseite Cyberbunker auf einen anderen Server umgeroutet habe“. Laut Angerer ein Taschenspieler-Trick: „Die Server mit den kriminellen Inhalten sind von uns beschlagnahmt und eine weitere kriminelle Nutzung ist unmöglich“, stellt Angerer klar.

Schreibe einen Kommentar